序章 ニュースは「Googleの失敗」と報じた

最近の調査では、フィッシングサイトの多くがGoogle Safe Browsingに検知されなかったという結果が話題になった。

しかし、このニュースは少し誤解を招く。

フィッシング詐欺は「危険サイトを見逃したから成功する」のではない。

実際には、もっと単純な構造で成立している。

メール詐欺を成立させる条件は、驚くほど少ない。

・メールを送れる

・リンクを貼れる

・支払いを受け取れる

この三つが揃えば、詐欺は成立する。

問題はSafe Browsingではなく、その手前にある“構造の穴”だ。

コラム なぜメールは50年経っても詐欺に弱いのか

電子メールは1970年代に設計された通信システムだ。

インターネットがまだ研究者のネットワークだった時代である。

当時の設計思想は、驚くほどシンプルだった。

「ネットワークの利用者は基本的に善意である」

この前提のもとで作られたのが、メールの送信プロトコルであるSMTPだ。

SMTPは極めて自由度の高い仕組みで、基本的には次のことができる。

・誰でもメールを送れる

・送信者情報を比較的自由に設定できる

・世界中のサーバーに配送できる

この設計は当時としては合理的だった。

小さな研究コミュニティで、迅速に情報を交換するための仕組みだったからだ。

しかしインターネットが一般社会に広がると、この設計は大きな問題を生む。

攻撃者にとってメールは理想的なツールだった。

・送信コストが極めて低い

・世界中に届く

・心理操作に使える

その結果、インターネットの歴史はスパム対策の歴史にもなった。

SPF

DKIM

DMARC

といった技術は、すべてこの問題を後から補修するために追加された仕組みである。

それでもなお、メール詐欺が完全に消えない理由は単純だ。

メールはもともと「信頼」を前提に設計された通信だからだ。

つまりメールの弱点は、技術の失敗ではない。

インターネットの歴史そのものなのである。

第1章 Safe Browsingは何を守る仕組みなのか

多くの人がSafe Browsingを「マルウェア検知」と思っている。

実際には次のような危険サイトを検知する仕組みだ。

・マルウェア配布

・フィッシング

・望ましくないソフト

しかし、Safe Browsingは基本的に ブラックリスト型 の仕組みで動いている。

危険URL

↓

データベース登録

↓

ブラウザが警告

つまり新しく作られたサイトは、登録されるまで検知できない。

フィッシング攻撃の多くは

サイト作成

↓

メール送信

↓

短期間で閉鎖

という短命型で運用される。

このスピードでは、ブラックリスト方式はどうしても後手になる。

第2章 メール詐欺を成立させる3つの穴

穴① メールは誰でも送れる

メールのプロトコルSMTPは、もともと信頼前提で設計された。

後から

・SPF

・DKIM

・DMARC

などの対策が追加されたが、完全に防げるわけではない。

つまり、攻撃者は今でも簡単に

「銀行」「配送会社」「Apple」

などを装ったメールを送ることができる。

穴② URLリンク文化

Webはハイパーリンクで成立している。

メール

↓

リンククリック

↓

サイト

この構造がある限り、フィッシングは成立する。

リンクは便利だが、同時に 最大の攻撃面でもある。

穴③ お金を受け取る手段が無数にある

銀行振込だけを警戒しても意味がない。

現在の詐欺は

・銀行送金

・決済代行

・ギフトカード

・暗号資産

など、回収手段が分散している。

例えば決済サービスでは、簡単に決済リンクを生成してメールで送ることもできる。

つまり

メール

↓

決済リンク

↓

支払い

という構造も成立する。

第3章 「Googleが悪い」という議論のズレ

ニュースでは

「Safe Browsingが見逃した」

という点が強調される。

しかし本当の問題は

詐欺の成立コストが極端に低いこと

だ。

メール送信

↓

偽サイト

↓

短期運用

この構造では、どんな検知システムでも追いつきにくい。

第4章 本当に必要な対策は何か

詐欺を防ぐには、URLを検知するだけでは足りない。

重要なのは 文脈の検知 だ。

例えば

・送信元ドメイン

・本文の不自然さ

・緊急性を煽る表現

・ブランド偽装

こうした要素を総合的に判断する仕組みが必要になる。

最近はAIを使ったメール解析も登場しており、こうした文脈判断を自動化する試みも始まっている。

第5章 国によって違う詐欺のパターン

詐欺は技術ではなく心理を利用する犯罪だ。

そのため、社会の文化や生活様式によって手口の傾向が変わる。

同じインターネットでも、国によって主流の詐欺はかなり違う。

アメリカ:投資・サポート詐欺

アメリカで多いのは次のタイプだ。

・仮想通貨投資

・株式投資

・Tech Support Scam

特に有名なのが「サポート詐欺」である。

「あなたのPCはウイルスに感染しています」

「Microsoftサポートです」

といった警告を表示し、遠隔操作をさせて金銭を取る手口だ。

ヨーロッパ:ビジネスメール詐欺

企業を狙った詐欺が多い。

いわゆる

BEC(Business Email Compromise)

と呼ばれる手口である。

典型的な流れはこうだ。

CEOを装うメール

↓

経理担当に送金指示

↓

海外口座へ送金

企業の送金フローを利用するため、被害額が非常に大きくなる。

中国:QRコード詐欺

中国ではモバイル決済が普及しているため、攻撃経路も独特だ。

・QRコード

・ミニアプリ

・偽EC

などを利用する。

メールよりも、SNSやメッセンジャー経由の詐欺が多い。

日本:権威を装う詐欺

日本では次のようなメールが多い。

・銀行

・配送会社

・通信事業者

・ECサイト

共通しているのは

権威や手続きを装うこと

である。

典型例は次のような内容だ。

・アカウント停止

・未払い料金

・配送トラブル

・セキュリティ確認

つまり

不安

↓

確認リンク

↓

偽ログイン

という構造だ。

日本人を狙う詐欺メールの特徴

日本語のフィッシングメールには、いくつか共通点がある。

①「至急」「重要」の強調

例:

「至急確認してください」

「24時間以内に対応が必要です」

急がせることで、冷静な判断を妨げる。

②配送・決済を装う

特に多いブランドは次のようなものだ。

・Amazon

・楽天

・銀行

・宅配会社

日常的に利用するサービスほど、疑われにくい。

③リンク誘導

メール本文にログインURLを記載する。

しかし公式サービスの多くは

メールから直接ログインを求めない

ことが多い。

最も簡単な対策

メール詐欺の対策は、実は難しくない。

最も確実なのは次の習慣だ。

・メール内リンクはクリックしない

・公式サイトは自分で検索する

・送信元ドメインを確認する

つまり

メール

↓

URLクリック

という行動を避けるだけで、多くの詐欺は防げる。

詐欺は技術ではなく心理を狙う

フィッシングは高度なサイバー攻撃ではない。

人間の心理を利用する犯罪だ。

そして心理は、文化や社会によって変わる。

だから詐欺の手口も、国によって姿を変える。

Safe Browsingがすべてを防げない理由も、ここにある。

問題は単なる技術ではない。

人間の行動そのものだからだ。

フィッシングメールは、まずここを見ればかなりの確率で見破れる

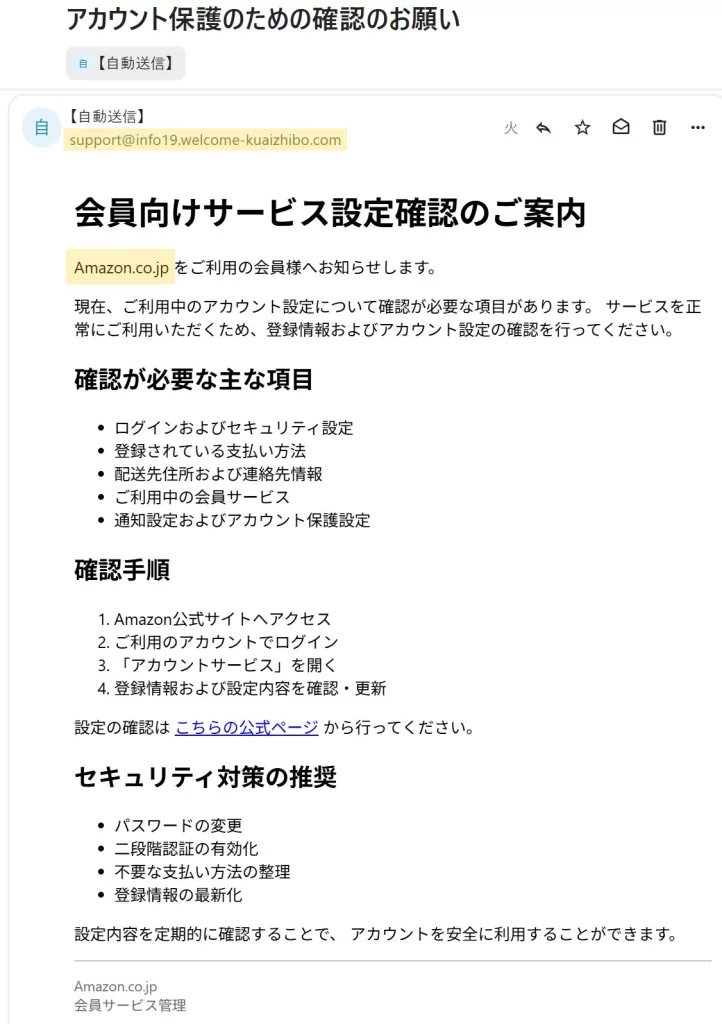

実例を1つ紹介しよう。

以下は典型的なフィッシングメール。

フィッシングメールでは、表示名が「Amazon」になっていても、実際の送信元ドメインは全く別物であることが多い。

この文面は、Amazon公式を名乗っているのに、送信元メールのドメインが Amazonとは全く関係ないものになっているのが分かる。

このケースでは、使い捨てドメインを使用したように見えるが、セキュリティの甘いサーバーが乗っ取られ、そこからフィッシングメールが送信されるケースも多い。

サーバー管理者にとっても他人事ではない。

クリックする前に、最低限送信元をチェックせよ!

このメールに含まれていた「こちらの公式ページ」というリンクを、Google Safe Browsingでチェックしてみた。

このメール文面にある”こちらの公式ページ”というリンク先。

セーフ ブラウジングでチェックしたら、しっかり怪しいサイト判定をしていた。

そして、そのサーバはもう存在していない。

フィッシングのサーバーは逃げ足が速い。いや。

最初から逃げる前提で作られている。

フィッシング詐欺の構造は単純だ。

メール → リンク → 支払い

この最初の段階で気づけるかどうかが、被害を防げるかどうかの分かれ目になる。

結論:問題はGoogleではなく「構造」

Safe Browsingは重要な防御レイヤーだ。

しかしそれだけでフィッシングを止めることはできない。

メール詐欺が成立する理由は、もっとシンプルだ。

メール

↓

リンク

↓

支払い

この三つの穴が塞がらない限り、詐欺は形を変えて続く。

問題はGoogleの検知率ではない。

インターネットの構造そのものなのである。

コラム 日本の詐欺犯罪の検挙率

日本の凶悪犯罪における検挙率は90%以上と言われて久しい。

これは、日本では凶悪犯罪の発生自体が少なく、警察が捜査資源を集中できるためでもある。

一方、SNS型投資・ロマンス詐欺の検挙率は約2.5%とされ、

40件の被害があっても、犯人が捕まるのは1件程度という計算になる。

日本の詐欺犯罪・検挙率の現状(2024年/令和6年 確定値)

| カテゴリ | 認知件数(報告数) | 検挙率 | 特徴 |

| 刑法犯全体 | 約73.8万件 | 約40〜45% | 窃盗などが検挙率を引き下げる |

| 詐欺全体 | 57,324件 | 約40%前後 | 無銭飲食などの単純詐欺を含む |

| 特殊詐欺 | 21,043件 | 31.3% | 組織化により、トカゲの尻尾切りに終わる |

| SNS型投資・ロマンス詐欺 | 10,237件 | 約2.5% | 極めて低い。 匿名性・国際性が高く、捜査が難しい |

一方、詐欺事件の検挙率は低い。

これは、司法権の境界の問題。

被害者 日本

↓

SNS 海外企業

↓

犯人 海外

↓

資金 暗号資産つまり、4つの法域にわたることが、検挙の壁となっている。

少なくとも詐欺犯罪に関して言えば、日本は私たちが思うほど“安心・安全”とは言えない。

そのことをしっかり、肝に銘じておく必要がある。